Acaba de publicar Cisco un informe que no solo analiza qué significa la resiliencia en seguridad o por qué es importante, sino cómo las empresas clasifican su propia resiliencia.

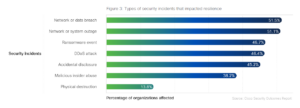

Empieza diciendo el informe que el 92% de las empresas consideran a que la resiliencia en seguridad, o ciberresiliencia, se considera un asunto muy importante dentro de sus negocios. Claro que el 62% de las organizaciones encuestadas dijeron que habían experimentado un evento de seguridad que afectó el negocio en los últimos dos años. Los principales tipos de incidentes fueron las filtraciones de datos o de la red (51,5%), interrupciones del sistema o de la red (51,1%), eventos de ransomware (46,7%) y ataques de denegación de servicio distribuidos (46,4%).

Esto incidentes tuvieron importantes repercusiones para las empresas que los sufrieron. Los principales impactos causados mencionados por las empresas fueron: interrupción de las TI y las comunicaciones (62,6%), interrupción de la cadena de suministro (43%), deterioro de las operaciones internas (41,4%) y el daño duradero de la marca (39,7%) o pérdida de la ventaja competitiva (36,8%).

Estos y otros datos han permitido a Cisco desarrollar una metodología que genera una puntuación de ciberresiliencia para las organizaciones, identificando además siete factores de éxito:

1. Establecer apoyo ejecutivo. Las organizaciones que tienen un apoyo deficiente de la alta directiva exhiben una puntuación de resiliencia de seguridad un 39% más bajos que aquellas con un fuerte respaldo de la C-suite. El verdadero rompecabezas, por supuesto, es cómo obtener el apoyo de los ejecutivos.

2. Cultivar una cultura de seguridad. Las organizaciones capaces de cultivar una cultura de seguridad en toda la organización verás un 46% más de puntuación en ciberresiliencia que las que observan una cultura pobre.

3. Tener recursos. La investigación no encuentra una fuerte correlación entre el tamaño total del personal de seguridad y el nivel de resiliencia de la seguridad, incluso al controlar el número total de empleados en la organización. Lo que parece marcar la diferencia es mantener un exceso de personal y recursos internos para responder mejor a eventos de ciberseguridad inesperados. Las organizaciones capaces de hacer eso logran puntajes de resiliencia de seguridad un 15% más altos en promedio que aquellas que no tienen recursos cuando es necesario.

4. Simplificar entornos de nube híbrida. Las empresas cuyas infraestructuras tecnológicas son en su mayoría locales o en su mayoría basadas en la nube obtuvieron una puntuación de resiliencia de seguridad más alta y casi idéntica. Sin embargo, las empresas que se encuentran en las etapas iniciales de la transición de un entorno local a un entorno de nube híbrida vieron caer las puntuaciones entre un 8,5% y un 14%, según la dificultad de gestión de los entornos híbridos.

5. Maximizar la adopción de Zero Trust. Las empresas con implementaciones de Zero Trust maduras aumentaron su calificación de resiliencia de seguridad en un 30% en comparación con las organizaciones que no han comenzado ese viaje.

6. Capacidades de EDR. Las capacidades avanzadas de detección y respuesta extendida se correlacionaron con un increíble aumento del 45% para las organizaciones en comparación con aquellas que informan que no tienen soluciones de detección y respuesta.

7. Llevar la seguridad al Edge. La aceleración del trabajo híbrido ha generado desafíos crecientes para asegurar la interconectividad. La convergencia de las redes y la seguridad en un borde maduro de servicios de acceso seguro entregado en la nube impulsó los puntajes de resiliencia de la seguridad en un 27%.

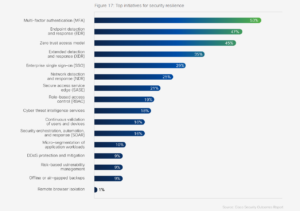

Para terminar, la encuesta de Cisco pedía a los responsables de ciberseguridad que compartieran tres iniciativas actuales para mejorar la ciberresiliencia cibernética de sus organizaciones: Autenticación multifacor (53%), EDR (47%), Zero Trust (45%), Single Sign-on (SSO) (29%); NDR (25%); o SASE (21%).