Fundada en 2015 Armis Security es una empresa experta en abordar el panorama de amenazas que crean los dispositivos conectados. Vendida a Insight Venture Partners en 2019 por 1.100 millones de dólares, en 2021 consiguió 425 millones de dólares en dos rondas de financiación.

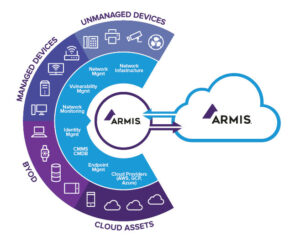

La compañía ofrece protección continua y en tiempo real para ver con contexto completo todos los activos administrados y no administrados en TI, nube, dispositivos IoT, dispositivos médicos (IoMT), tecnología operativa (OT), sistemas de control industrial (ICS), y 5G. Vesku Turtia, responsable de la compañía desde mediados del año pasado, responde a las preguntas de Ciberseguridad TIC.

A pesar de que es un segmento de mercado joven, la seguridad de los entornos OT está creciendo rápidamente. ¿Cómo está evolucionando su adopción? ¿Cuáles son los principales retos para securizar el mundo OT?

A medida que la tecnología digital y de la información han ido ganando terreno y penetrando en la mayoría de las organizaciones -realidad que se vio impulsada por el trabajo remoto y la conectividad inalámbrica- los activos de OT han visto incrementar también su vulnerabilidad.

El hecho de que los datos estén ahora gestionados a través de IT y la nube, para poder ser analizados en aras de una mayor eficiencia y resiliencia, tiene como consecuencia que los sistemas OT más antiguos que previamente se encontraban aislados (algunos de ellos con décadas de antigüedad) puedan estar ahora conectados a los sistemas de IT que gestionan los datos OT.

Las empresas, conscientes de este escenario, planifican cada vez más sus estrategias de ciberseguridad, evitando dejar brechas que puedan permitir el acceso o control no autorizado, pero los retos para proteger sus activos OT continúan presentes. Por todo ello, se hace imprescindible disponer de una solución que permita la visibilidad de los activos OT mediante el uso de un enfoque agentless, capaz de controlar este entorno sin tener que detener la producción, y capaz de detectar malware, identificar comportamientos sospechosos o dispositivos que ya no son necesarios y mitigar consecuencias.

Por otro lado, muchas veces los equipos de IT tienen que dedicar sus recursos a administrar la seguridad OT y, al no estar familiarizados con los problemas específicos, se crea una brecha de habilidades y ciberseguridad, dejando a las redes OT expuestas a amenazas externas.

En general, ¿qué retos crees que tienen las empresas a la hora de gestionar sus riesgos? ¿Cuáles son esos retos o necesidades cuando la gestión de activos se asocia a infraestructura crítica?

Los efectos de un ataque a la infraestructura crítica de un país como sanidad, administración pública, energía o suministros, pueden ser devastadores. Los líderes gubernamentales y empresariales deben entender el actual panorama de amenazas e intensificar sus esfuerzos apoyándose en los mejores socios y proveedores en ciberseguridad.

Los efectos de un ataque a la infraestructura crítica de un país como sanidad, administración pública, energía o suministros, pueden ser devastadores. Los líderes gubernamentales y empresariales deben entender el actual panorama de amenazas e intensificar sus esfuerzos apoyándose en los mejores socios y proveedores en ciberseguridad.

La primera premisa a tener en cuenta es que las herramientas de seguridad tradicionales no pueden proteger estos entornos. Los dispositivos ICS, IoT y OT no están gestionados, esto significa que pueden procesar y transmitir información, pero carecen de una seguridad integrada sólida y no pueden incorporar agentes de seguridad.

Por todo ello, se hace imprescindible que las infraestructuras críticas cuenten con una plataforma como la que proporciona Armis, capaz de descubrir, clasificar y valorar el riesgo de todos los dispositivos de su entorno en tiempo real inmediatamente después de la instalación. Una vez dispongan de este inventario completo de dispositivos y riesgos, los profesionales de seguridad pueden priorizar de forma más eficaz sus esfuerzos para reducir su superficie de ataque de forma proactiva, al tiempo que mejoran sus posturas de cumplimiento y continuidad del negocio.

Por ejemplo, la segmentación de la red, los principios de confianza cero y la priorización de parches críticos, ¿se consideran prácticas recomendadas fundamentales tanto en TI como en OT?

Todas estas prácticas son importantes para avanzar y mejorar la seguridad de los entornos IT y OT, pero también resultan complicadas, propensas a errores y, en algunos casos, como en el de confianza cero, insuficientes debido al cambio en la interoperabilidad del sistema.

La supervisión continua y el Zero Trust cierran los agujeros que han quedado abiertos en los entornos industriales, pero sigue siendo necesaria una solución de seguridad de nueva generación que proteja de forma continua los dispositivos conectados repartidos entre los entornos industriales, de IT y en cloud.

Parece que ha costado que los responsables de IT, de OT y de Ciberseguridad se sienten en la misma mesa, ¿crees que se avanza ya en la misma dirección?

A medida que más organizaciones a nivel global comenzaron a conectar sus dispositivos y entornos OT a las redes IT, se ha dejado ver una clara convergencia entre divisiones que se habían mantenido separadas.

De hecho, su integración es vital para construir una estrategia sólida de ciberseguridad, la cual ha dejado de ser una ventaja y se ha convertido en una necesidad.

Hoy más que nunca, es menester que los equipos de IT, OT y ciberseguridad trabajen en la misma dirección, abordando y gestionando los riesgos de manera efectiva, sin olvidar que esta convergencia requiere un nuevo enfoque de ciberseguridad capaz de brindar visibilidad a los dispositivos no administrados e IIoT. El objetivo es reconocer el dispositivo, entender su comportamiento y percibir sus riesgos y vulnerabilidades, para evitar que alguna brecha de seguridad otorgue accesos o controles no autorizados.

¿Qué efecto está teniendo la Guerra de Ucrania en la seguridad de las empresas del sector industrial? (ha aumentado la concienciación, desbloqueado presupuestos…)

Sólo en el periodo de septiembre a noviembre de 2022, en la plataforma de Inteligencia y Seguridad de Activos de Armis se detectó un incremento en el número de actividad sospechosa del 15%.

El Informe de tendencias y estado de la ciberguerra de Armis: 2022-2023, muestra que casi tres cuartas partes (74 %) de las organizaciones españolas se encuentran preocupadas por los desafíos que la guerra de Ucrania supone y que más de la mitad (53 %) paralizaron temporalmente o abandonaron proyectos de transformación digital debido a esta amenaza.

Recordemos que a raíz del conflicto en el continente, se ha producido un importante repunte de ciberataques en la región, por lo que es fundamental que las empresas no solo inviertan en soluciones de ciberseguridad, sino que tomen decisiones para que la ciberseguridad sea prioritaria en su día a día, dediquen tiempo a formar a sus empleados en esta materia y mantengan una actitud de vigilancia constante frente a posibles riesgos.

¿Qué soluciones de Armis están creciendo más rápido y por qué?

La oferta de Armis es su plataforma unificada de inteligencia de activos, y sigue creciendo tanto por la situación del mundo tras la pandemia, con una mayor demanda de conectividad y de trabajo remoto, como por las tensiones geopolíticas, que hacen de la ciberseguridad uno de los mercados de mayor interés tanto para gobiernos e instituciones como para todo tipo de empresas, con especial interés en las del sector industria y sanidad.

Somos conscientes de que el mercado en el que operamos está en constante crecimiento debido al panorama de amenazas cada vez más desafiante, y a un mundo impulsado por la tecnología en continuo cambio. Por eso, en Armis mantenemos una inversión constante en innovación tecnológica y talento para seguir creciendo de forma eficiente. A lo largo de 2023 haremos varios anuncios que pondrán de manifiesto dicha inversión.

¿Dónde tienen más presencia y en qué sectores de mercado está creciendo más Armis?

Debido a la capacidad de nuestra plataforma para descubrir cualquier dispositivo, es posible utilizar nuestra tecnología en prácticamente cualquier sector industrial, pero si tuviéramos que destacar alguno, podríamos indicar el mundo IT y OT, las infraestructuras críticas, los entornos industriales y la sanidad como los de mayor crecimiento.

¿Por qué Armis?

¿Por qué Armis?

En Armis proporcionamos visibilidad y seguridad de los entornos operativos de algunas de las mayores organizaciones del mundo incluidas en la lista Fortune 100. Garantizamos que las infraestructuras críticas y los principales fabricantes puedan permanecer online 24 horas al día, 7 días a la semana, 365 días al año. En Armis ayudamos a salvar vidas protegiendo los activos médicos y los entornos de atención al paciente en organizaciones sanitarias de todo mundo, además protegemos a diversas organizaciones públicas federales, estatales y locales de ciberataques.

Los clientes confían en nuestra protección continua y en tiempo real para tener visibilidad completa sobre sus activos gestionados y no gestionados de IT, cloud, dispositivos IoT, dispositivos médicos (IoMT), tecnología operativa (OT), sistemas de control industrial (ICS) y 5G.

Todo ello, nos ha llevado a convertirnos en uno de los centauros de más rápido crecimiento en tecnología Saas y Cloud, y en la start-up de ciberseguridad enfocada a la visibilidad, inteligencia y seguridad de activos de más rápido desarrollo.

No hace mucho que habéis conseguido 100 millones de dólares en ingresos recurrentes, ¿qué valoración haces del dato? ¿Qué porcentaje es del negocio?

Nos sentimos muy orgullosos de haber alcanzado los 100 millones de ARR ya que significa que nuestra estrategia y propuesta de valor ha sido bien acogida en el mercado, llegando a todo tipo de clientes y sectores y sabiéndose adaptar a la continua evolución de la ciberseguridad. Para Armis es un hito llegar a la categoría de Centauro, demostrando la viabilidad y madurez de nuestro negocio y la capacidad para mantener un crecimiento sostenido. Una de las claves de este éxito ha sido el haber sabido aprovechar la oportunidad y dinámica del mercado, adaptándonos y adelantándonos con agilidad y capacidad tecnológica a las necesidades de un panorama de amenazas en continua evolución.