Los ataques de ransomware continúan incrementándose y empresas de todos los sectores sufren este tipo de incidentes que, en su mayoría, utilizan tres vectores de intrusión: los puntos de conexión del protocolo de escritorio remoto (RDP) mal protegidos, el phishing de correo electrónico y la explotación de las vulnerabilidades de las redes privadas virtuales (VPN) de día cero.

No obstante, la mayor dependencia de las comunicaciones digitales y las crecientes prácticas de trabajo remoto emprendidas por las empresas están impulsando el RDP como vector de amenazas principal, con ataques dirigidos también contra infraestructuras críticas.

Y es que, hoy por hoy, el RDP es la tecnología más popular para conectarse a sistemas remotos y, aunque generalmente se considera una herramienta segura cuando se utiliza dentro de una red privada, cuando los puertos del RDP quedan abiertos en Internet, la cosa cambia. El acceso no autorizado a través de los RDPs permite a los atacantes entrar en los servidores corporativos y utilizarlos como plataforma de lanzamiento para los ataques de ransomware.

Los delincuentes que quieren explotar estos puntos de acceso pueden encontrarlos de forma gratuita en los «mercados de RDP». A partir de ahí, su trabajo se desarrolla con normalidad. Primero, y aprovechando técnicas bien conocidas como las de fuerza bruta o de ingeniería social, buscan contraseñas débiles para acceder a la red. Una vez que han conseguido entrar en el sistema objetivo, se enfocan en hacer que la red sea lo más insegura posible, deshabilitando sus sistemas de protección. Tras ello, los delincuentes ya son libres para llevar a cabo prácticas maliciosas, tales como: instalar ransomware, implementar registradores de claves, usar máquinas comprometidas para distribuir spam, robar datos confidenciales o instalar puertas traseras para futuros ataques.

Mejores prácticas para mitigar los ataques a los RDPs

No hay duda, por tanto, de que los RDPs son puertas de entrada a las redes corporativas. En este sentido, existen una serie de prácticas de seguridad destinadas a fortalecer el punto de acceso y proteger los RDPs contra ataques de fuerza bruta.

Como regla general, las organizaciones no deberían publicar escritorios remotos desprotegidos en Internet. Si tienen que hacerlo, deben asegurar que el punto de acceso al RDP esté asegurado con autenticación de múltiples factores (MFA) para garantizar que solo los usuarios autorizados puedan ingresar al RDP.

Como segunda medida, es recomendable proteger los RDPs detrás de puertas de enlace de proxy inverso, con el objetivo de ocultar el puerto RDP estándar 3389. Por ello, es aconsejable acceder a las puertas de enlace del RDP a través de conexiones HTTPS (puerto 443) protegidas a través del protocolo de cifrado TLS.

Por último, aplicar la MFA para acceder a la puerta de enlace del RDP añadirá una capa adicional de seguridad, al requerir que los usuarios proporcionen al menos dos formas de autenticación para iniciar sesión en una sesión de RDP. Lo mismo ocurre si la MFA se aplica al inicio de sesión de la red.

Protegiendo el entorno comercial

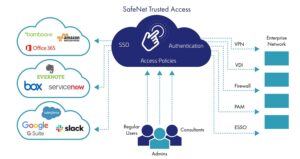

SafeNet Trusted Access de Thales es un servicio de gestión de acceso y autenticación que ayuda a salvaguardar el entorno comercial contra ataques de ransomware basados en RDPs. Es más, SafeNet Trusted Access de Thales permite a las organizaciones asegurar de manera efectiva el acceso remoto a los protocolos de escritorio remoto y a las puertas de enlace del RDP, así como a las aplicaciones heredadas y en la nube adicionales, independientemente del dispositivo de punto final que se utilice.

De forma general, este servicio ofrece compatibilidad con una amplia gama de opciones de autenticación, incluida la autenticación adaptativa e incremental, MFA y tokens basados en hardware.

SafeNet Trusted Access también asegura políticas de acceso flexibles para todos los sistemas operativos (Windows/Mac/Linux). De este modo, es posible utilizar un único servicio de administración y autenticación de acceso para proteger las aplicaciones basadas en la nube y todos los escritorios remotos, independientemente del sistema operativo que ejecuten.

Por último, permite administrar de manera centralizada las aplicaciones en la nube y los inicios de sesión en la red desde un único servicio de administración de acceso/MFA.

Tecnología decisiva para momentos críticos

No hay duda, por tanto, de que cuando se trata de seguridad de datos, las organizaciones se enfrentan a un número creciente de momentos decisivos. Por eso, son cada vez más los partners que deciden confiar en Exclusive Networks Iberia para ayudar a las empresas a optimizar sus procesos de gestión de identidad y de protección de datos con la tecnología de Thales.

Ya se trate de crear una estrategia informática de cifrado, migrar a la nube o cumplir con las exigencias en materia de cumplimiento, Thales ofrece la mejor protección allí donde la seguridad es crítica.