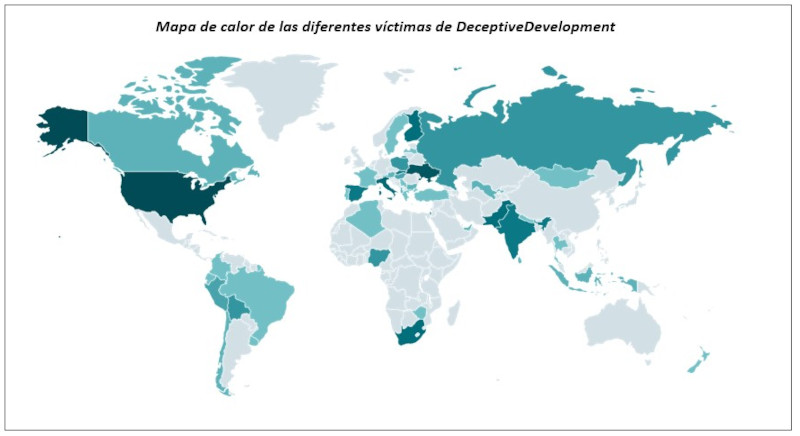

Investigadores de ESET han identificado una nueva operación de ciberataques denominada DeceptiveDevelopment, un grupo alineado con Corea del Norte que utiliza ofertas de trabajo falsas para infectar a desarrolladores freelance con malware espía.

Según ESET, los ciberdelincuentes se hacen pasar por reclutadores en LinkedIn, Upwork y Freelancer.com y envían proyectos infectados alojados en GitHub, GitLab o Bitbucket. Cuando las víctimas descargan y ejecutan los archivos, sus dispositivos quedan comprometidos, permitiendo el robo de credenciales y monederos de criptomonedas.

«Como parte de un falso proceso de entrevista, los atacantes piden a los candidatos que realicen una prueba de programación con archivos troyanizados. Una vez ejecutados, el sistema es infiltrado», explica Matěj Havránek, investigador de ESET.

Malware en dos fases: BeaverTail e InvisibleFerret

El ataque se ejecuta en dos etapas:

- BeaverTail: Roba credenciales almacenadas en navegadores y descarga malware adicional.

InvisibleFerret: Un troyano de acceso remoto (RAT) que permite a los atacantes controlar el dispositivo y desplegar herramientas como AnyDesk para el acceso persistente.

Este método no es nuevo. En 2022, un grupo APT empleó una estrategia similar en un ataque a una empresa española del sector aeroespacial. DeceptiveDevelopment sigue la línea de la Operación DreamJob, explotando la confianza en entornos profesionales para comprometer a sus víctimas.

«Los ciberdelincuentes siguen evolucionando sus tácticas para engañar a profesionales estratégicos y obtener beneficios financieros a través del robo de criptomonedas», advierte Josep Albors, director de investigación de ESET España.