Fundada en 2012, Threema es, básicamente, una aplicación de mensajería móvil que prioriza la seguridad. Ahondando un poco más, podemos decir que es una aplicación de comunicación cifrada para proteger la privacidad del usuario en la que, ni siquiera la compañía, como operadora del servidor, tiene ninguna forma de leer los mensajes.

Hablamos con Miguel Rodríguez, CRO de Threema y responsable de la expansión internacional de la compañía. Antes de incorporarse a Threema en 2022, Miguel ocupaba el puesto de Chief Revenue Officer y formaba parte del Consejo Ejecutivo de Squirro, un proveedor de soluciones de inteligencia aumentada para transformar datos empresariales en información mediante inteligencia artificial (IA).

¿Qué impulsa la creación de Threema?

En 2012, cuando se creó Threema, las apps de mensajería instantánea como WhatsApp empezaban a sustituir a los SMS como estándar de la comunicación de texto móvil. Sin embargo, los estándares de seguridad de las soluciones de mensajería disponibles en ese momento eran extremadamente pobres y no se necesitaban muchos conocimientos técnicos para leer los mensajes de chat de otras personas que utilizaban la misma red WiFi.

Threema se creó para resolver este problema, es decir, para proporcionar un medio seguro y respetuoso con la privacidad para intercambiar mensajes de texto. A pesar de que la empresa ha evolucionado mucho en la última década, la seguridad y la privacidad siguen siendo lo que nos mantiene en marcha, aunque ahora también proporcionamos soluciones de comunicación seguras para organizaciones, ya no sólo para usuarios individuales.

Con el auge de las grandes tecnologías, es mucho más importante proteger la privacidad en Internet. Threema es una forma eficaz de utilizar todas las ventajas que ofrece la mensajería instantánea sin tener que sacrificar la privacidad en el proceso.

Creemos que la mejor protección de la privacidad es no revelar información personal

Once años después de su creación, ¿cuál es la oferta de Threema? ¿y sus cifras?

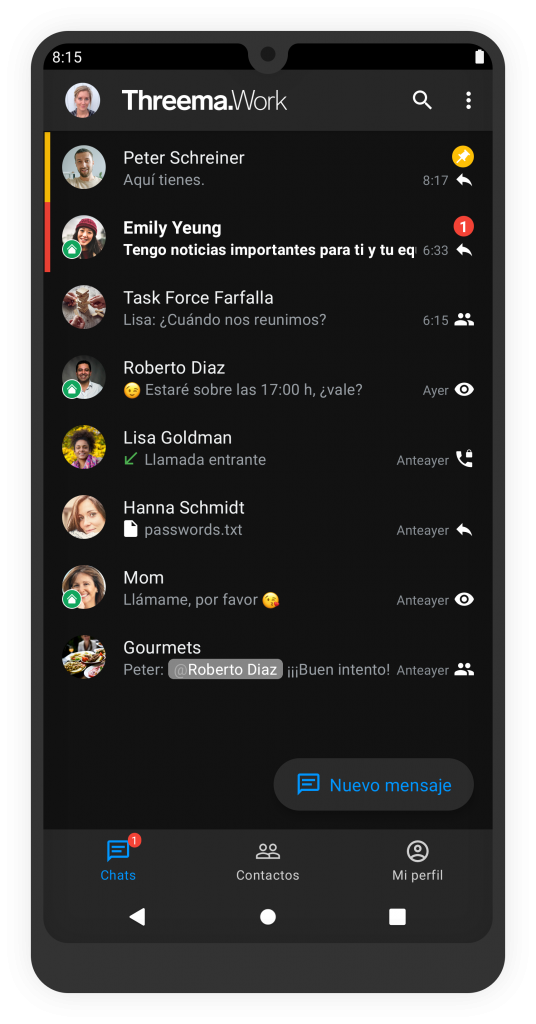

Para particulares seguimos ofreciendo la aplicación original de Threema para Android e iOS. Por supuesto, tiene muchas más funciones que en sus inicios; a título de ejemplo mencionaría las llamadas grupales de voz y vídeo cifradas de extremo a extremo, la aplicación de escritorio y un cliente web. Actualmente, 11 millones de usuarios confían en Threema.

Threema Work, nuestra solución empresarial, permite a las organizaciones gestionar a sus usuarios y asegurarse de que la app de mensajería instantánea cumple con las políticas internas de la empresa. También existe una versión local, Threema OnPrem, y una versión independiente de Threema Work para la comunicación de uno a muchos, Threema Broadcast. En la actualidad, contamos con más de 7.500 clientes corporativos.

¿Cuál es el diferencial de vuestra propuesta? ¿Qué tipo de cifrado se utiliza?

¿Cuál es el diferencial de vuestra propuesta? ¿Qué tipo de cifrado se utiliza?

Threema se creó pensando en la privacidad. En lo que respecta a la aplicación para particulares, la principal diferencia con respecto a otras aplicaciones de mensajería segura es que Threema puede utilizarse sin necesidad de facilitar ningún tipo de información personal (como p. ej. el número de teléfono o la dirección de correo electrónico). Creemos que la mejor protección de la privacidad es, en primer lugar, no revelar información personal.

En cuanto a la solución empresarial Threema Work, la combinación de seguridad, facilidad de uso y opciones de gestión de usuarios es lo que hace que Threema destaque entre la multitud. Otras soluciones carecen de al menos uno de esos componentes, todos ellos necesarios cuando se utiliza la mensajería instantánea con fines profesionales.

En Threema, todas las comunicaciones están siempre cifradas de extremo a extremo. Esto quiere decir que sólo el destinatario puede leer un mensaje, nadie más. La biblioteca de encriptación utilizada es NaCl, de Daniel J. Bernstein, suficientemente probada.

¿Cuál es vuestro tipo de cliente?

Como no recopilamos datos de los usuarios, es difícil decir cómo es un usuario típico de Threema.

Threema Work es utilizada por una gran variedad de empresas con visión de futuro de todos los sectores. Lo que todas tienen en común es que quieren disfrutar de las ventajas de la mensajería instantánea sin los inconvenientes de utilizar servicios dudosos que podrían causarles problemas.

¿Cree que la empresa española está suficientemente preocupada por la seguridad de sus comunicaciones?

Por supuesto. Hay un número comparativamente grande de empresas españolas que confían en Threema Work. Uno de los últimos grandes clientes en adoptar Threema Work ha sido el Consorcio de Compensación de Seguros, por ejemplo.

¿Cuál es la estrategia para el mercado español?

En estos momentos nos centramos principalmente en el B2B y en impulsar nuestras soluciones empresariales como Threema Work o Threema OnPrem. Creemos firmemente que existe una gran necesidad de apps de mensajería empresarial segura.

También vemos potencial para el mercado de consumo. Vemos que la demanda ha aumentado significativamente en España en los últimos uno o dos años, pero todavía está lejos del nivel de penetración existente en los países de habla alemana (Alemania, Suiza y Austria).

¿Y la estrategia de canal?

Llevamos varios meses trabajando intensamente en la ampliación de nuestra red de partners con proveedores full service, distribuidores y socios de implantación. En este contexto, hemos lanzado un nuevo y atractivo programa de partners. Entre otras cosas, les apoyamos con materiales de formación, coaching y mucho más. Además, se benefician de un atractivo modelo de comisiones. Todavía estamos abiertos a candidaturas.

¿Qué impacto tiene la mayor adopción de trabajo remoto en vuestra oferta?

Vimos un enorme aumento en el uso de Threema Work cuando las empresas recurrieron al trabajo remoto durante la pandemia de COVID-19. Cuando de repente la gente ya no comparte un espacio de oficina donde colaborar, la importancia de la comunicación digital aumenta drásticamente. Dado que la mensajería instantánea está tan extendida y su uso es tan intuitivo, es la opción natural a la hora de elegir la plataforma de comunicación ideal para que los empleados se mantengan en contacto.