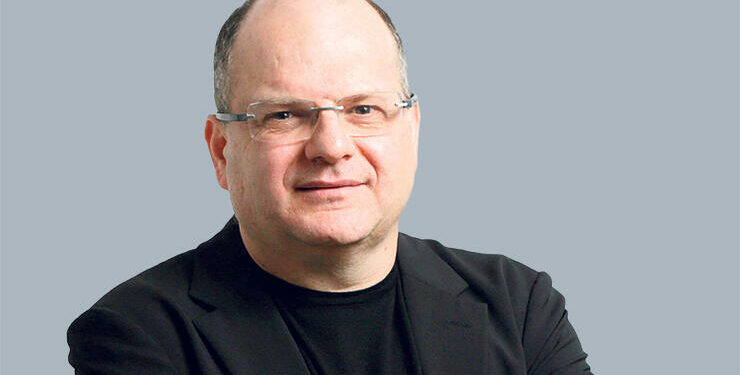

“Tengo la intención de hacer la transición de mi función a Presidente Ejecutivo”, decía Gil Shwed, fundador y director ejecutivo de Check Point, durante la presentación de los resultados correspondientes al cuatro trimestre de la compañía. Fundador y director ejecutivo de Check Point durante los últimos 31 años, Shwed es considerado el inventor del firewall moderno y autor de varias patentes, como la tecnología Stateful Inspection de la empresa.

Se refería a los años al frente de Check Point como un “viaje increíble” en el que ha crecido y aprendido mucho; “he cambiado mi estilo de gestión y creo que estoy listo para el siguiente paso, que es pasar al puesto de Presidente Ejecutivo”, aseguraba, añadiendo que se inicia una proceso de sucesión que puede llevar entre seis meses y dos años.

Una vida

Gil Shwed nació en Jerusalén en 1968. Comenzó a programar a la edad de 13 años y dos años más tarde, cuando aún estaba en la escuela secundaria, comenzó a estudiar ciencias de la computación en la Universidad Hebrea de Jerusalén.

Tras trabajar como desarrollador de software en la empresa Orbotech, Shwed fundó Check Point junto con Shlomo Kramer, amigo de Shwed de la unidad militar, y Marius Nacht con quien trabajó en Orbotech, en 1993.

El mismo año inventó la ‘stateful inspection’, que sirvió de base para la primera versión del FireWall-1 de la compañía, lanzado en 1994. La inspección de estado todavía se utiliza ampliamente en los firewalls de red en la actualidad.

Una compañía

Bajo el liderazgo de Gil Shwed, Check Point se ha convertido en una empresa que el año pasado logró ingresos de 2.400 millones de dólares, un 4% más que el año anterior.

Tras el lanzamiento de FireWall-1, la compañía desarrolló uno de los primeros productos VPN del mundo, VPN-1.

Tras firmar un acuerdo OEM con Sun Microsystems y un acuerdo de distribución con HP, Check Point estableció una oficina en Redwood City, California. En 1996 fue considerada líder del mercado de firewalls por IDC, con una cuota del mercado mundial del 40 por ciento. El mismo año salió a bolsa, recaudando 67 millones de dólares en la oferta pública inicial.

Durante la primera década del siglo XXI, Check Point comenzó a adquirir otras empresas de seguridad de TI.

- 2003. ZoneLabs por 205 millones de dólares

- 2006. Protect Data por 586 millones de dólares

- 2006. Tras intentar sin éxito comprar Sourcefire, Check Point compró NFR Security, un desarrollador de sistemas de prevención de intrusiones, por 20 millones de dólares.

- 2009. Nokia Security Appliantes

- 2010. Liquid Machines, una startupo centrada en la seguridad de los datos.

- 2011. Dynasec, proveedor de productos de gestión de riesgos, gobierno y cumplimiento.

- 2014. Hyperwise, especializada en la prevención de amenazas a nivel de CPU.

- 2015. Lacoon Mobile Security, especializado en seguridad móvil (iOS y Android).

- 2018. Dome9, que reforzó la oferta de seguridad clolud de la compañía.

- 2019. ForceNock, desarrollador de tecnología Web Application and API Protection (WAAP).

- 2019. Cymplify, que había desarrollado un motor de análisis de firmware para la seguridad de IoT.

- 2019. Protego, desarrollador de un servicio de seguridad de la información en la nube capaz de detectar amenazas y ataques a funciones sin servidor en tiempo real.

- 2020. Odo Security, para reforzar su oferta SASE.

- 2021. Avanan, experta el proteger el correo basado en cloud.

- 2022. Spectral, para reforzar la oferta de seguridad del cloud.

- 2023. Perimeter81, para reforzar la oferta SASE.

Las tecnologías fruto de todas estas adquisiciones, además de los desarrollos internos de Check Point, se han repartido en los cuatro pilares de la compañía: Quantum, cuando se trata de la seguridad de la red; CloudGuard en todo lo relativo a la seguridad de la nube; la seguridad en el puesto de trabajo (endpoint, email y móvil) se agrupa bajo Harmony; y las operaciones de seguridad en Horizon. Todo ello integrado en Infinity, una arquitectura consolidada que integra diferentes funciones de seguridad en un único sistema.