Durante más de dos décadas, Trend Micro ha sabido adaptarse a cada gran cambio tecnológico: del antivirus tradicional al cloud, del endpoint a la detección extendida, de la protección perimetral a la gestión de exposición. Ahora, con la explosión de la inteligencia artificial la compañía vuelve a redefinir su posicionamiento. El nuevo paso se llama TrendAI, la marca que identificará su negocio empresarial de ciberseguridad.

La presentación oficial tuvo lugar en una rueda de prensa celebrada en Madrid con medios especializados. Allí, Antonio Abellán, responsable de la filial ibérica, reconoció que la organización atraviesa “un proceso apasionante y con muchos cambios en los últimos meses”. No habló de simple rebranding. Habló de reinvención.

Según explicó, la decisión no responde a una moda pasajera. “No es un capricho del mercado”, afirmó, añadiendo que la compañía ha realizado “una auténtica catarsis” para situarse al frente del cambio.

El gemelo digital

TrendAI sustituye comercialmente a la tradicional división enterprise de Trend Micro, aunque la corporación mantiene su nombre. Abellán quiso subrayar que el movimiento no altera contratos ni modelos comerciales existentes. “No cambia nada a nivel de negocio”, señaló ante los periodistas.

Sin embargo, en paralelo a ese mensaje de continuidad, la transformación interna es profunda. Durante la última presentación de resultados ante analistas, Eva Chen, cofundadora y CEO del grupo, explicó que la compañía se ha reorganizado en varias unidades diferenciadas: TrendAI para el negocio empresarial, TrendLife para consumo, VicOne para seguridad en automoción y robótica, y Magna AI para proyectos de infraestructura y soberanía digital basados en inteligencia artificial.

La ejecutiva situó esta reorganización en un marco más amplio: el cambio en el valor del software en la era GenAI. Según expuso, tradicionalmente las soluciones tecnológicas generaban valor al recopilar y organizar información. Hoy eso ya no es suficiente. “El valor del software se define por la capacidad de ayudar al cliente a tomar la mejor decisión”, defendió. Y esa mejor decisión no es universal; depende del sector, del contexto regulatorio y de la tolerancia al riesgo de cada organización.

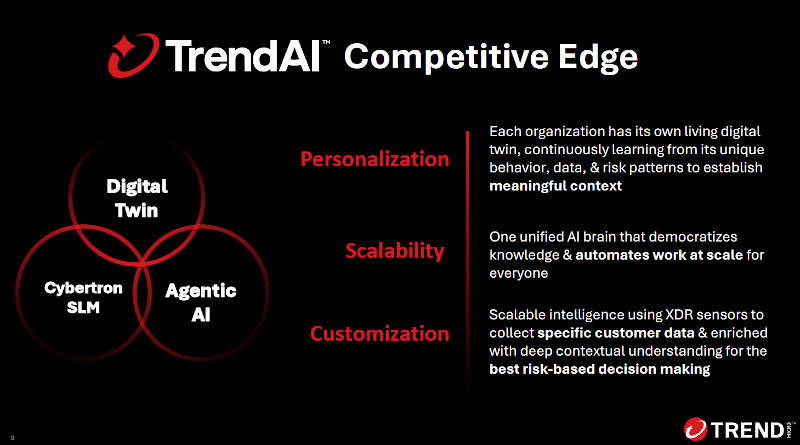

Es precisamente ahí donde encaja el concepto de gemelo digital, que se plantea como la herramienta que permite pasar de la mera visibilidad a la decisión contextualizada. Se trata de una réplica dinámica del entorno del cliente, alimentada por la telemetría de endpoints, red, servidores e identidades, que no sólo muestra lo que ocurre, sino que permite simular escenarios y anticipar consecuencias.

Como deja clara la compañía, no ha que considerarlo únicamente como un panel avanzado, sino como un modelo vivo capaz de validar rutas de ataque, identificar exposiciones reales y estimar el impacto de una vulnerabilidad antes de que sea explotada. En medio de la explosión de la IA agéntica, donde las plataformas comienzan a automatizar respuestas, este modelo actúa como entorno de validación previa: antes de aislar un equipo o bloquear un acceso, el sistema puede probar la acción en el gemelo digital y evaluar su efecto. Así, la seguridad deja de centrarse exclusivamente en detectar eventos y se convierte en un sistema orientado a apoyar decisiones adaptadas a cada realidad empresarial.

Más allá de la detección

En la rueda de prensa de Madrid, Abellán trasladó esta filosofía con un lenguaje menos técnico pero igual de contundente. Insistió en que TrendAI pretende “proteger todo el camino del dato” y no limitarse a cubrir puntos aislados. La visión, dijo, es holística.

Ese enfoque cobra sentido cuando se analiza el fenómeno del “Shadow AI”. “Es una realidad”, afirmó, añadiendo que el reto no consiste únicamente en impedir que el dato salga de la organización, sino en entender cómo interactúan empleados y modelos externos y qué respuestas están recibiendo.

En este nuevo entorno, explicó, el riesgo también reside en la respuesta generada por la IA. Un prompt ingenioso puede eludir controles y obtener información sensible. De ahí la necesidad de supervisar tanto la pregunta como la salida del modelo.

La propuesta de TrendAI aspira a cubrir el ciclo completo: desde la infraestructura que soporta los modelos hasta la interacción del usuario final, pasando por la protección de los propios LLM frente a abusos o intentos de extracción de datos.

Vision One como plataforma vertebradora

En el plano tecnológico y comercial, la estrategia pivota sobre Trend Vision One, que pasa a convertirse en el eje de la oferta empresarial y que ya representa en torno al 38 % del negocio de TrendAI, porcentaje que supera el 40 % en el arranque del nuevo ejercicio.

Para Chen, el paso de productos aislados a una plataforma unificada no es opcional. La fragmentación, reconoció, generaba silos y presión en precios. Un gemelo digital no puede construirse con piezas desconectadas. La integración de capacidades de SIEM agéntico, gestión de vulnerabilidades y gestión de exposición bajo un único marco técnico y comercial refuerza la coherencia del modelo.

La compañía también ha modificado su aproximación comercial, apostando por un esquema de consumo basado en créditos en lugar de licencias tradicionales. El objetivo es reducir fricciones en compras, facilitar la adopción progresiva de módulos y alinear el modelo de ingresos con la lógica de plataforma.

La dimensión soberana

La transformación no se queda en el negocio enterprise tradicional. Durante la presentación ante analistas, la compañía explicó también el lanzamiento de Magna AI, una iniciativa pensada para acompañar a gobiernos y grandes organizaciones en el despliegue seguro de sus propias infraestructuras de inteligencia artificial.

La apuesta conecta con una tendencia cada vez más visible: el impulso de proyectos de soberanía digital y el desarrollo de entornos de IA propios. En estos escenarios, no basta con proteger aplicaciones ya desplegadas. Es necesario diseñar desde el inicio la arquitectura, el flujo de datos y los modelos bajo criterios de seguridad. La protección deja de ser una capa añadida y pasa a formar parte del diseño.

En ese contexto, TrendAI quiere ir más allá del papel clásico de proveedor. La ambición es participar en la construcción de esas infraestructuras de IA seguras desde su concepción, en un mercado que la compañía considera estratégico para los próximos años.